Hoy en día las técnicas de los piratas informáticos cada vez son más sofisticadas tanto a nivel tecnológico como a nivel sociológico. Y es por eso por lo que debemos estar muy atentos cuando nos llegue un correo electrónico de una fuente desconocida, ya que es muy fácil caer en la trampa de los piratas y meter nosotros mismos el virus, malware o cryptolocker en el peor de los casos.

Vamos a poner tres consejos muy sencillos para identificar un posible malware.

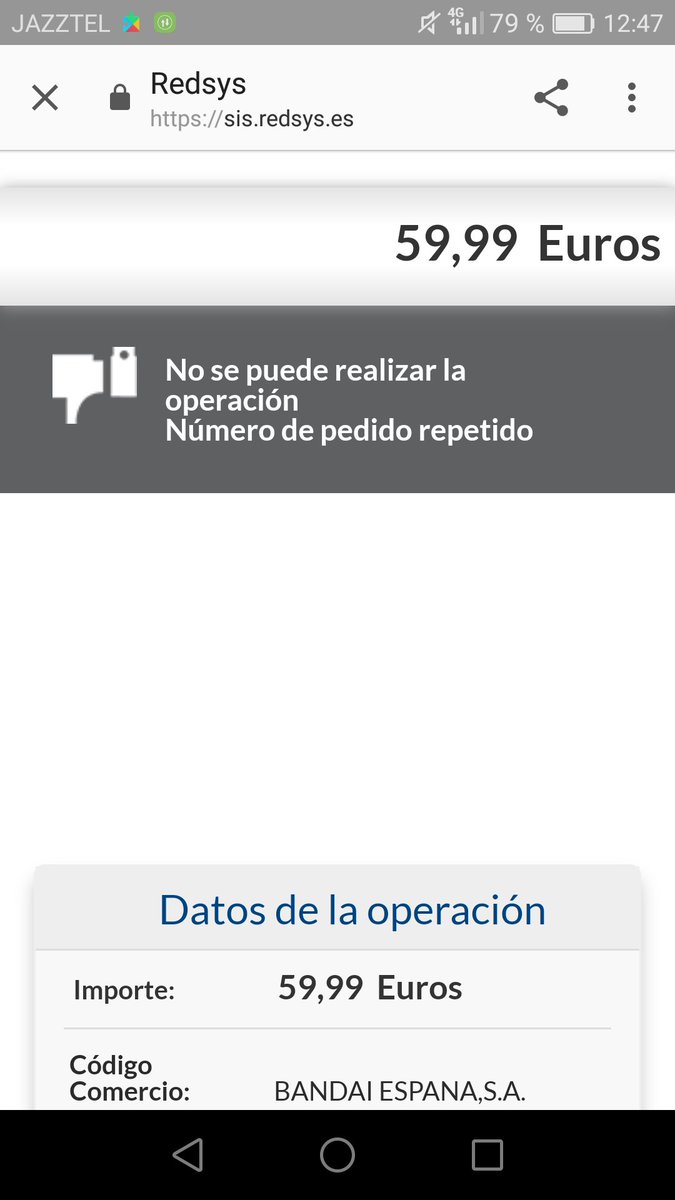

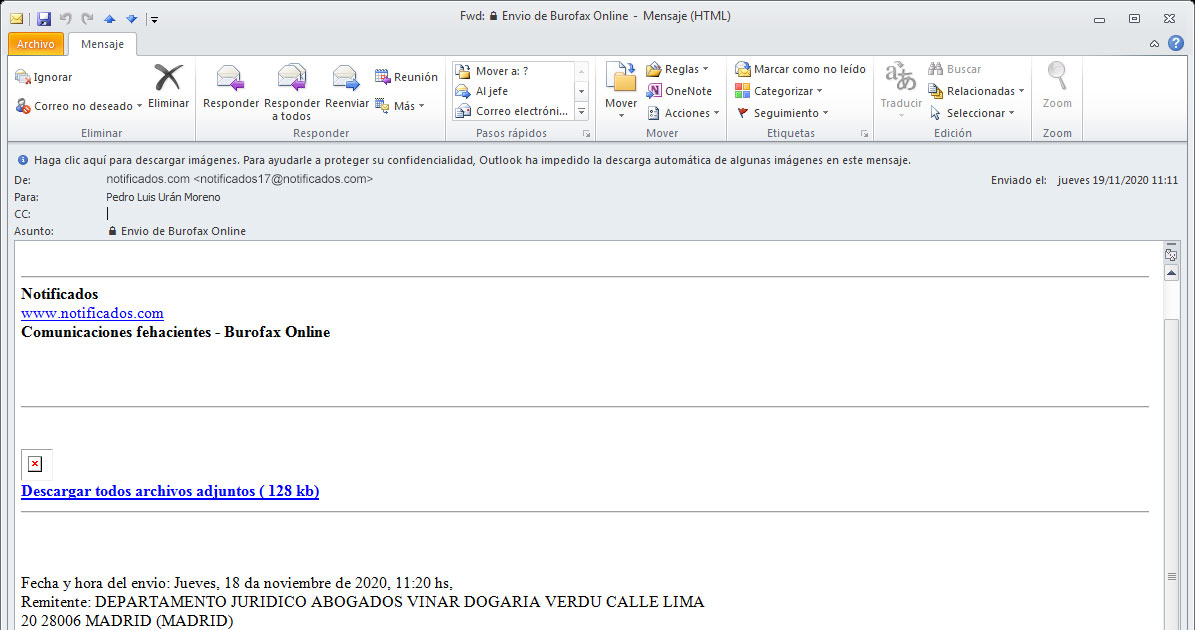

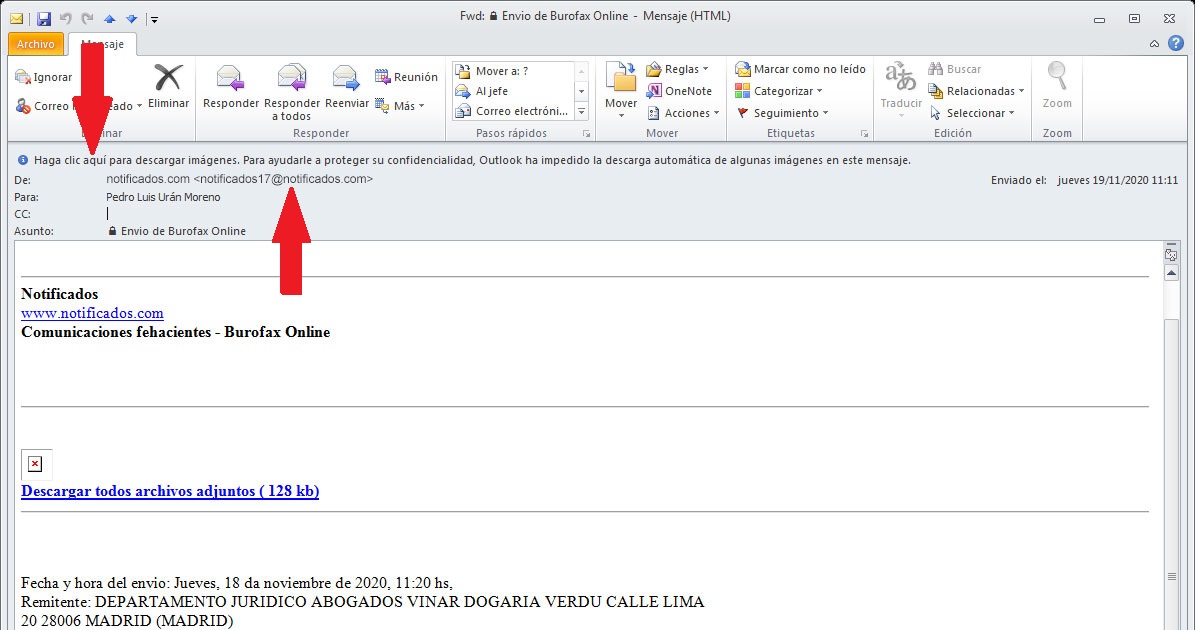

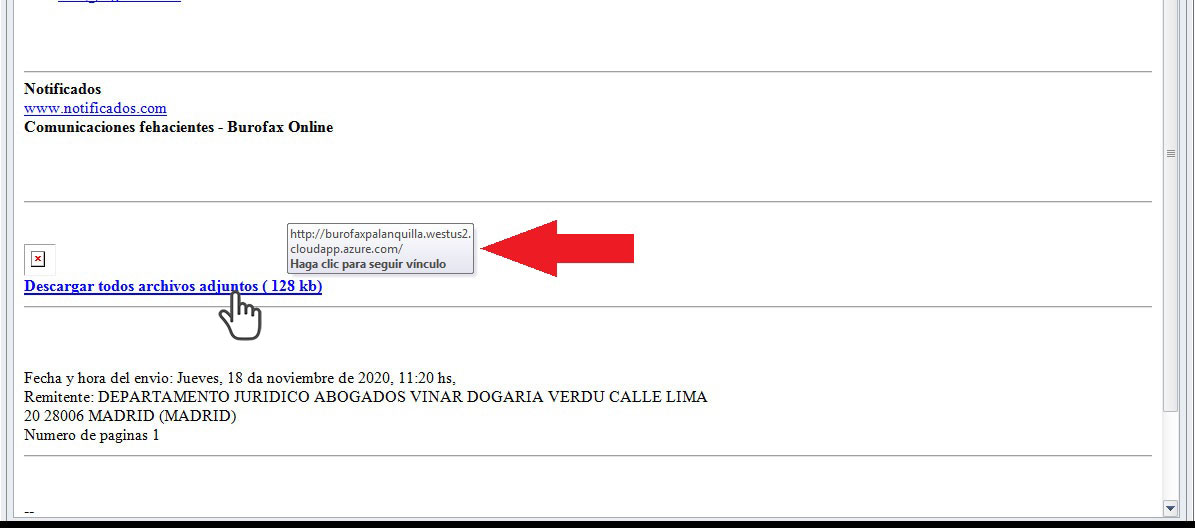

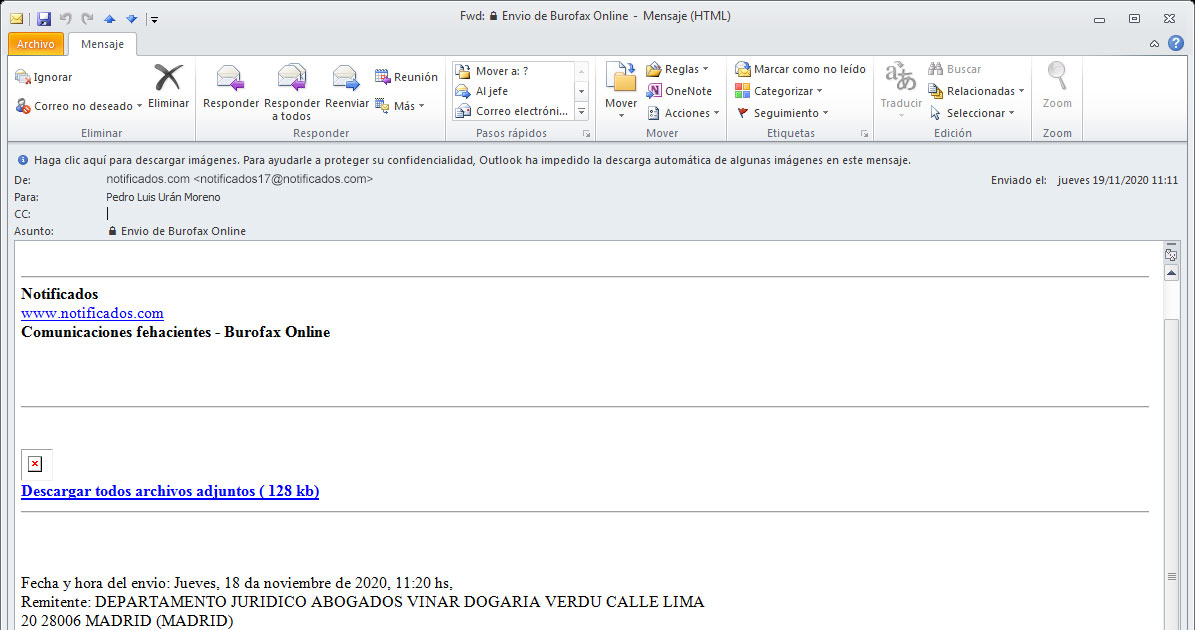

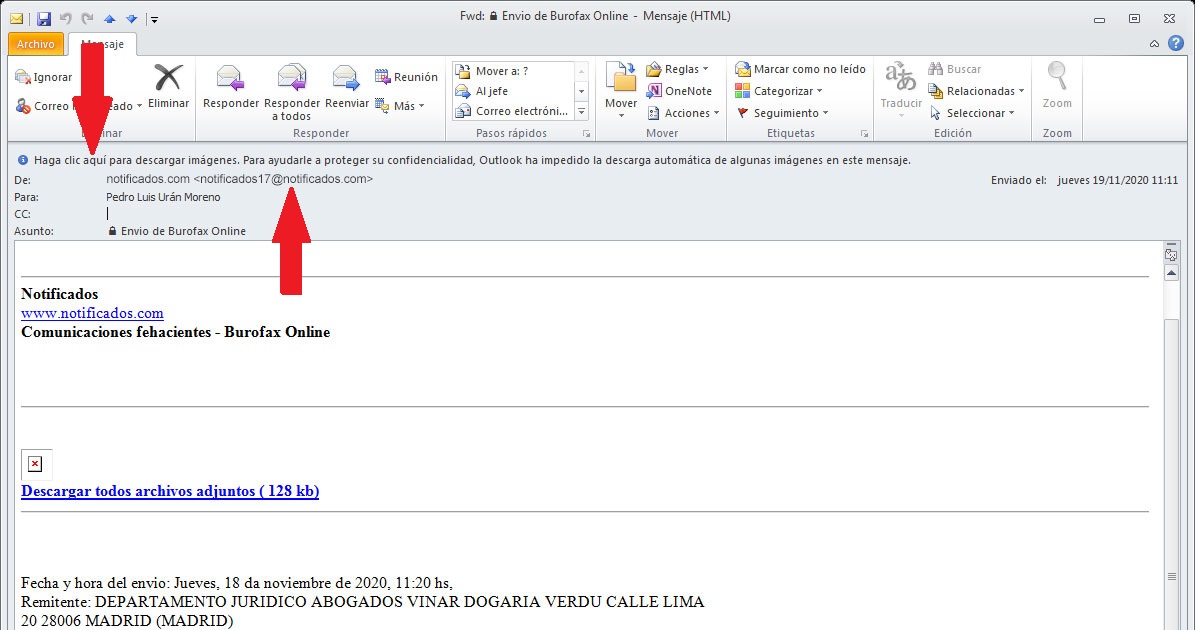

Si nos encontramos con un correo de este tipo:

- Tiene imágenes adjuntas

- Tiene enlaces en el cuerpo

- El remitente es desconocido

Vamos a comprobar los siguientes elementos del correo electrónico.

1.- No descargar las imágenes adjuntas. Ya que pueden contener scripts embebidos que hacen que se descargue el propio malware o parte de él.

2.- Es muy importante fijarse en la dirección de email del remitente, ya que en ocasiones los piratas informáticos modifican las cabeceras de los emails y nos puede aparecer un nombre de remitente conocido pero una cuenta de correo sospechosa.

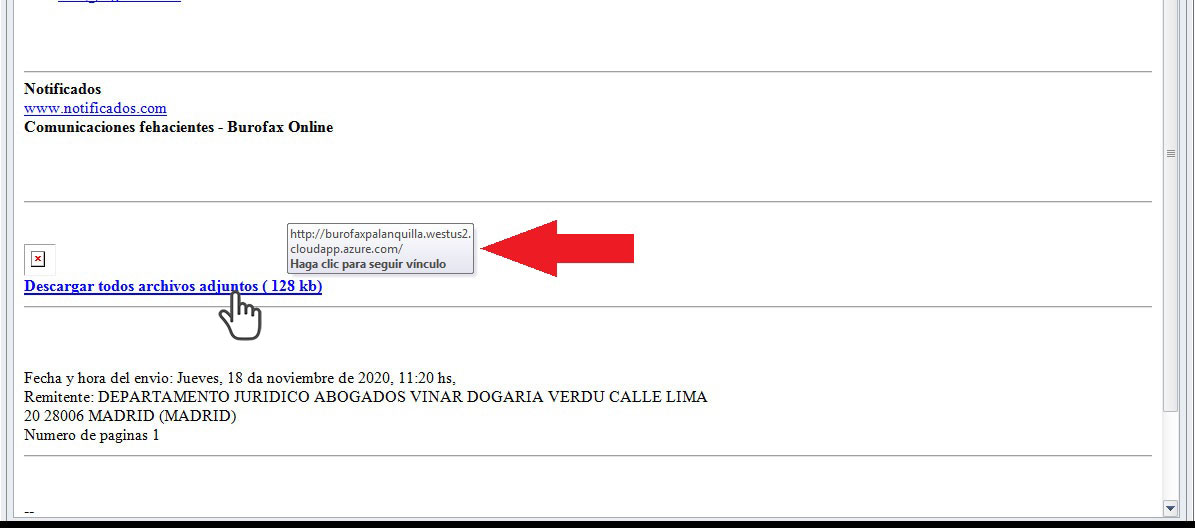

3.- Poner el puntero del ratón encima del enlace adjunto, sin llegar a hacer clic en él, y así nos aparecerá una ventana emergente con el enlace. Así podemos ver claramente si es un enlace en el que confiamos o definitivamente es una trampa con fines maliciosos.

Haciendo estas tres simples comprobaciones podemos delatar un fraude y por supuesto no caer en él.

Son pasos muy sencillos, pero hay veces que el cansancio o las prisas hacen que finalmente caigas en la trampa y metas la pata hasta el fondo instalando tú mismo el malware.

Si este es el caso, y sospechas que has metido un malware en el PC, lo mejor que puedes hacer es:

1.- Apagar el PC.

2.- Desconectarlo de la red (si es cableada), sino desconectar el wifi (interruptor en el portátil)

3.- Arrancarlo en modo a prueba de errores.

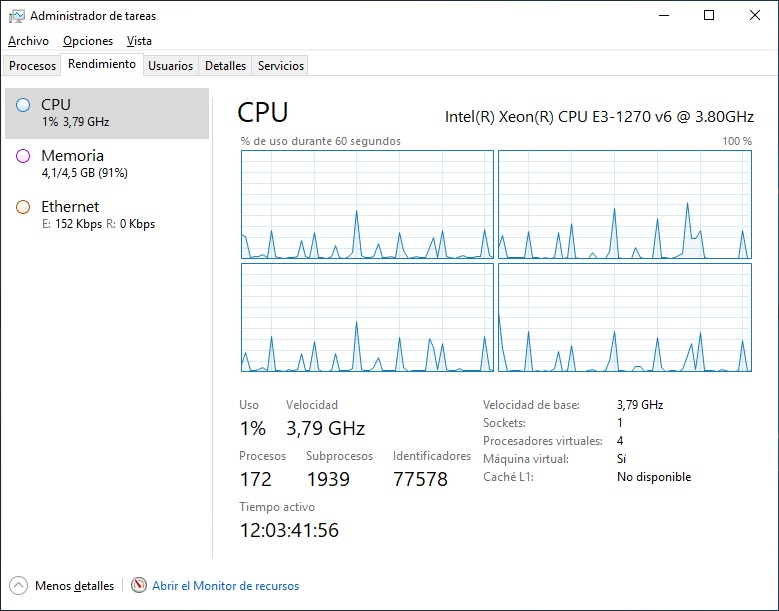

4.- Comprobar en el registro de Windows (regedit) si hay algún proceso que se inicia con el arranque de Windows en las ramas:

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce]

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run]

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce]

Y en caso de detectar algún registro sospechoso, eliminar el registro, y también eliminar el fichero de la ruta indicada en el mismo.

No hay ningún método infalible para caer en las trampas, cada vez más sofisticadas de los piratas informáticos, pero cuantas más precauciones tomemos, más difícil les pondremos las cosas.